放到网站里以后手机来短信说dnspod下线,不明所以,我还以为又被打了,因为我今天刚把服务器重装了。

折腾半天弄好了,想了想今天就只用了明月登楼的这个源码,于是就开始查源码,这不查不知道……

我发现里面暗链有点多,所以没缘由的就认为可能是这个源码导致的问题。

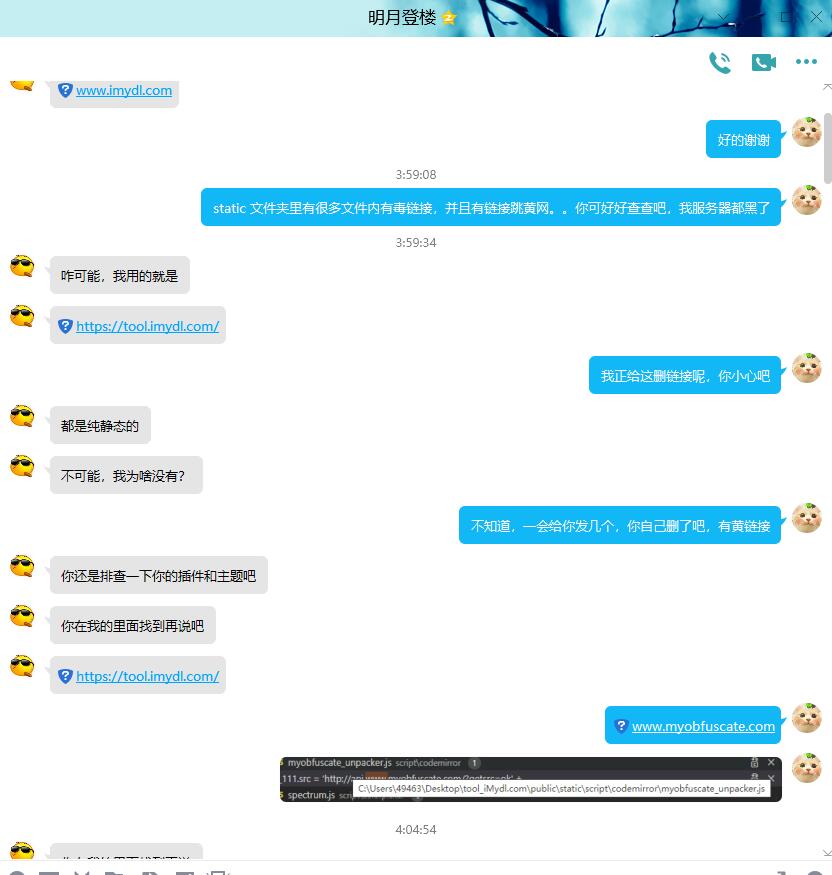

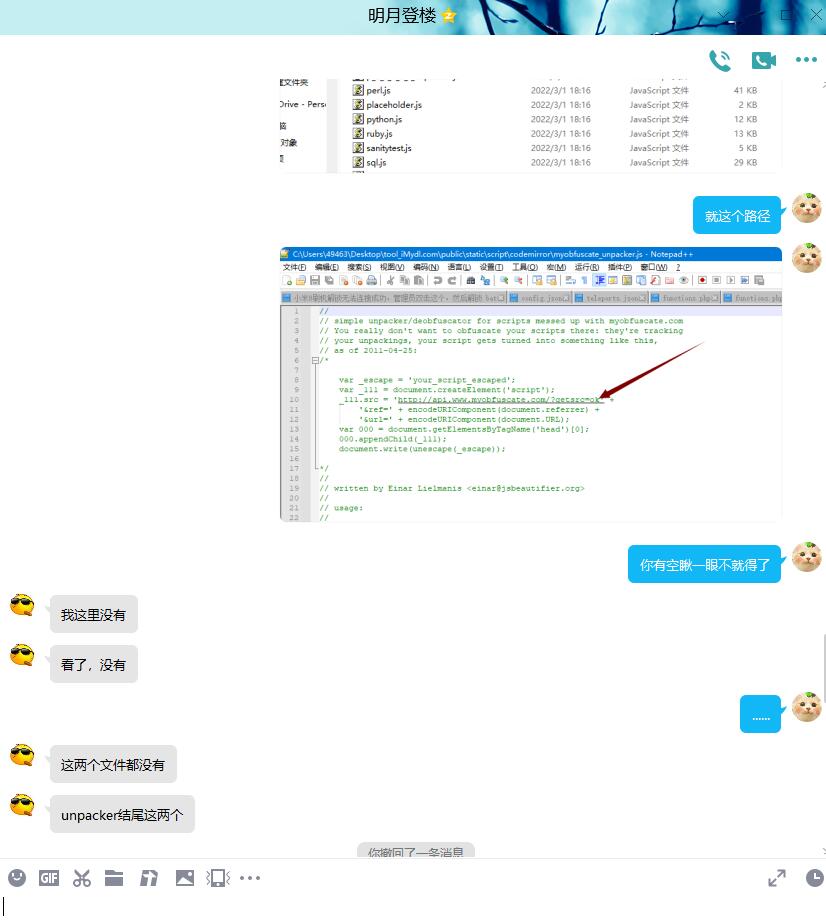

删了一部分以后我决定给那个站长留言说一声,没想到很快就回了。

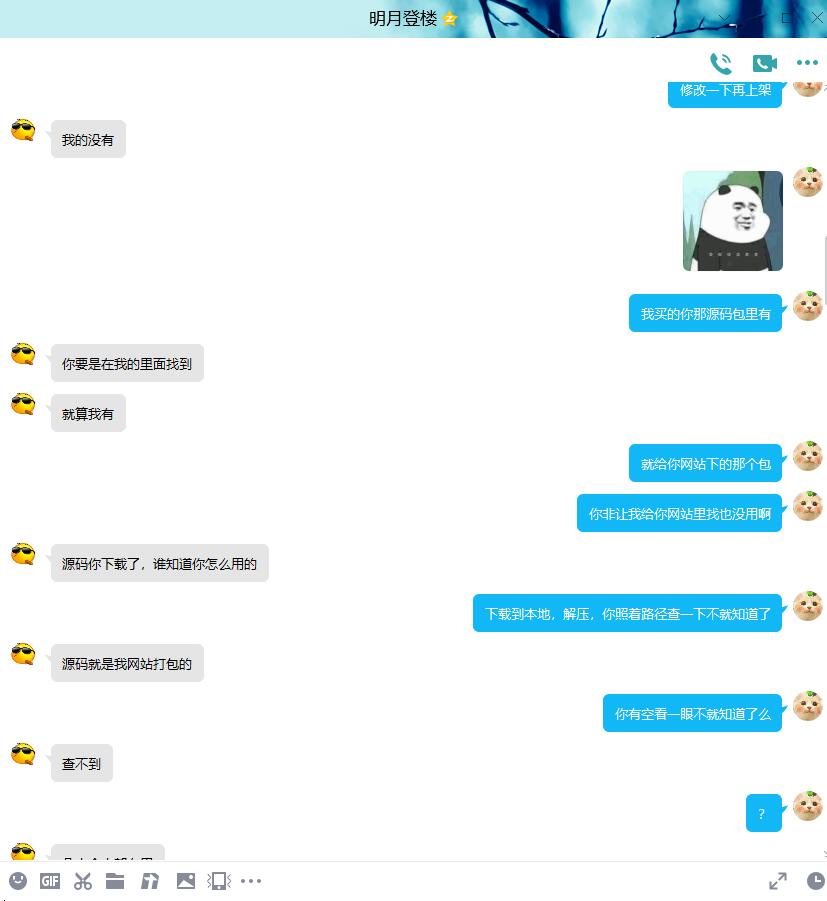

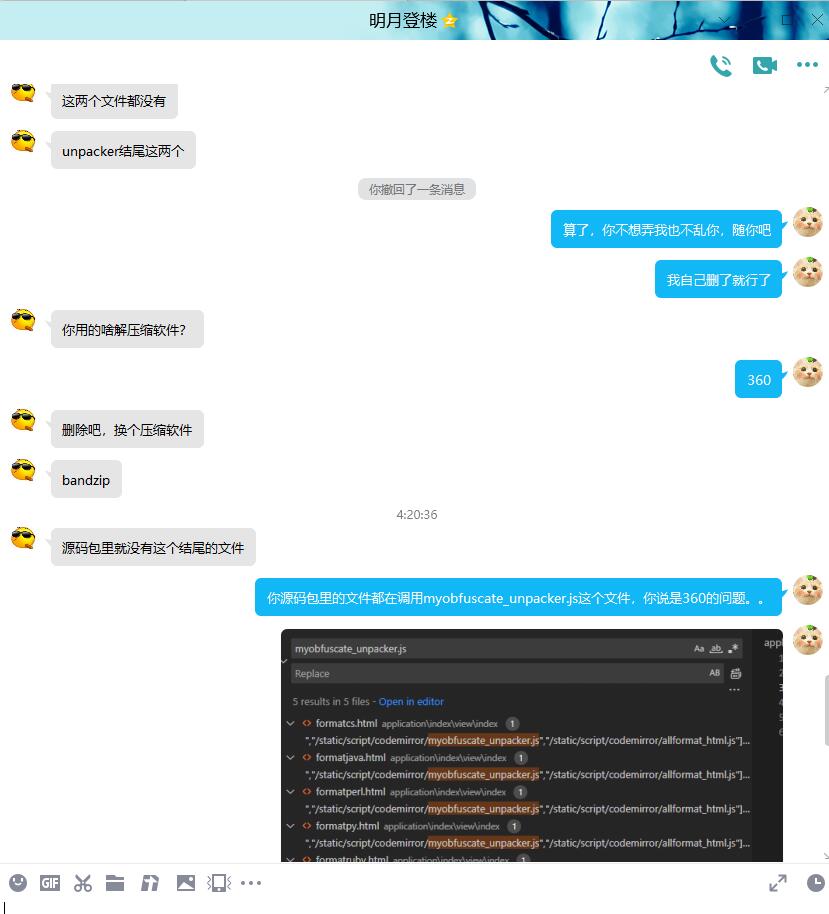

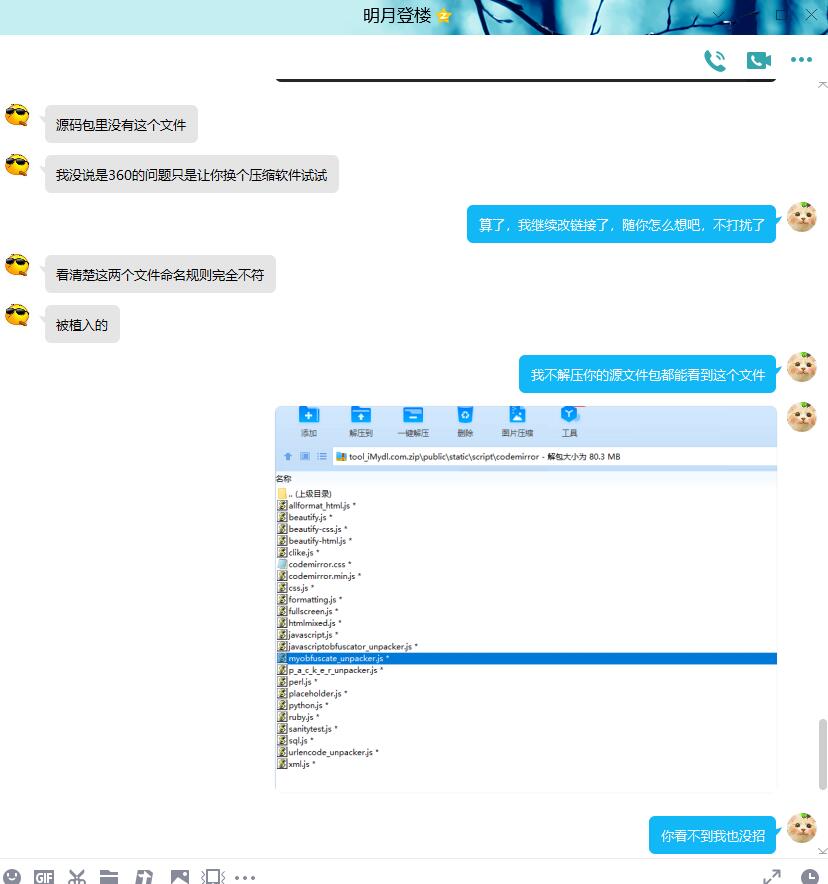

我也不是什么查毒高手,因为我基本的css还没学明白。所以他一直声称他的包里根本没这些文件,但是我即便重新下载后不解压文件,直接打开都能看到那个带黄链接的文件。

但是我不太相信刚刚下载的文件,带压缩密码的文件,还没解压就把毒传进去了,还能跟其他文件关联。

我也不知道算不算后门,因为我不太懂这个,我只是看着网址不正经。

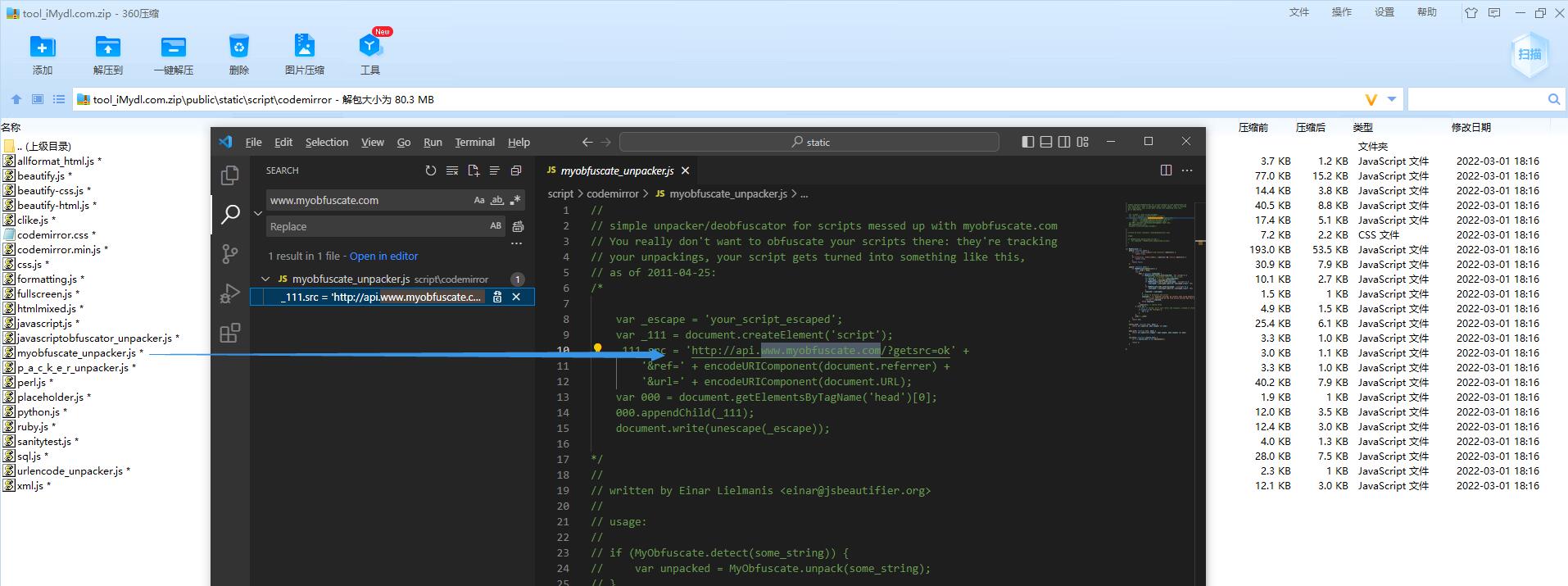

文件路径:tool_iMydl.com\public\static\script\codemirror\myobfuscate_unpacker.js

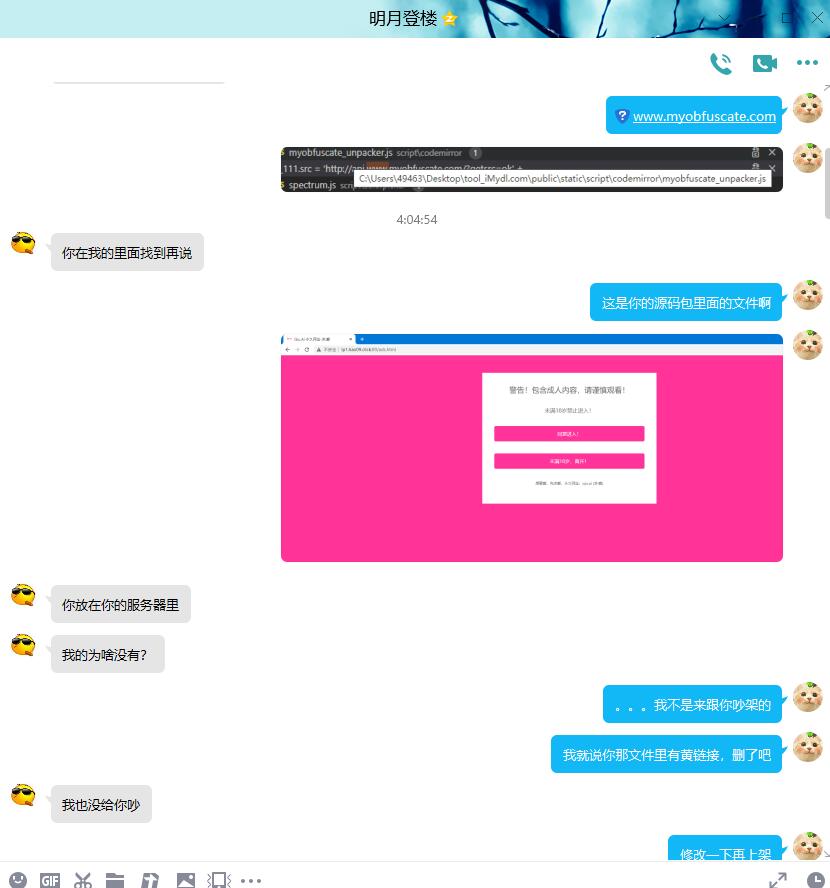

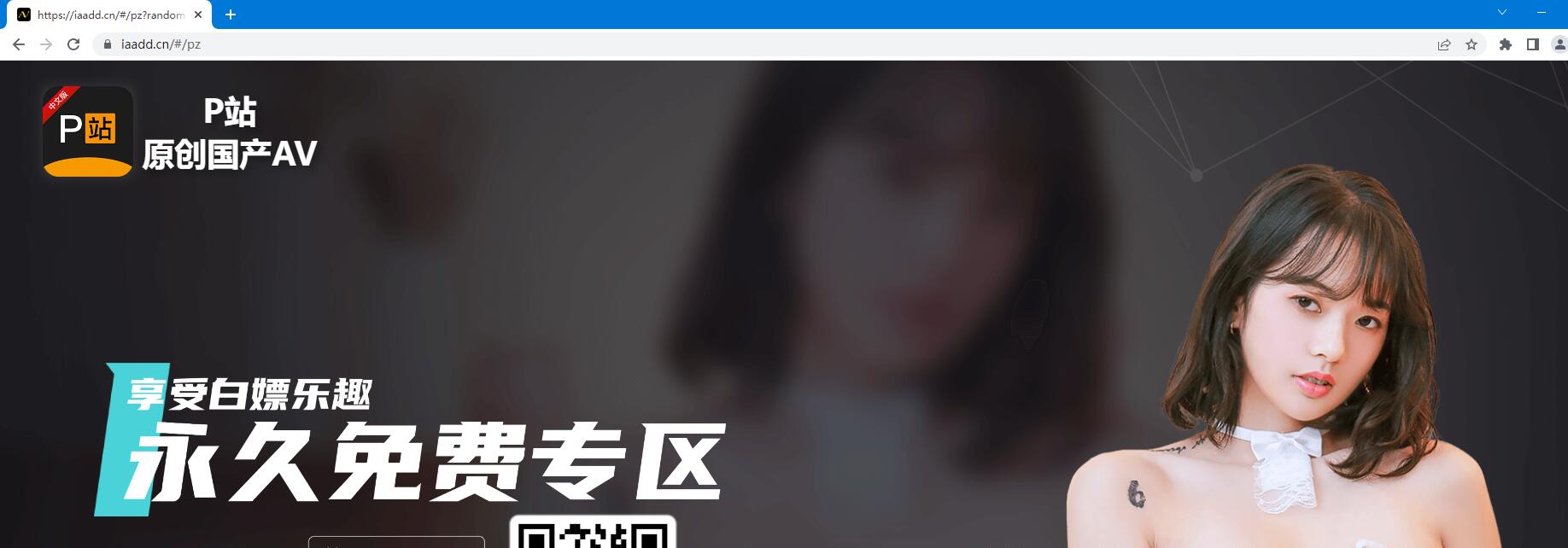

访问后会跳转到黄站

关键词:www.pcjson.com 和 www.kindsoft.Net 和 http://www.ab173.com/

很多文件都有,应该是另一个工具站,有些代码写的我也不懂是什么意思

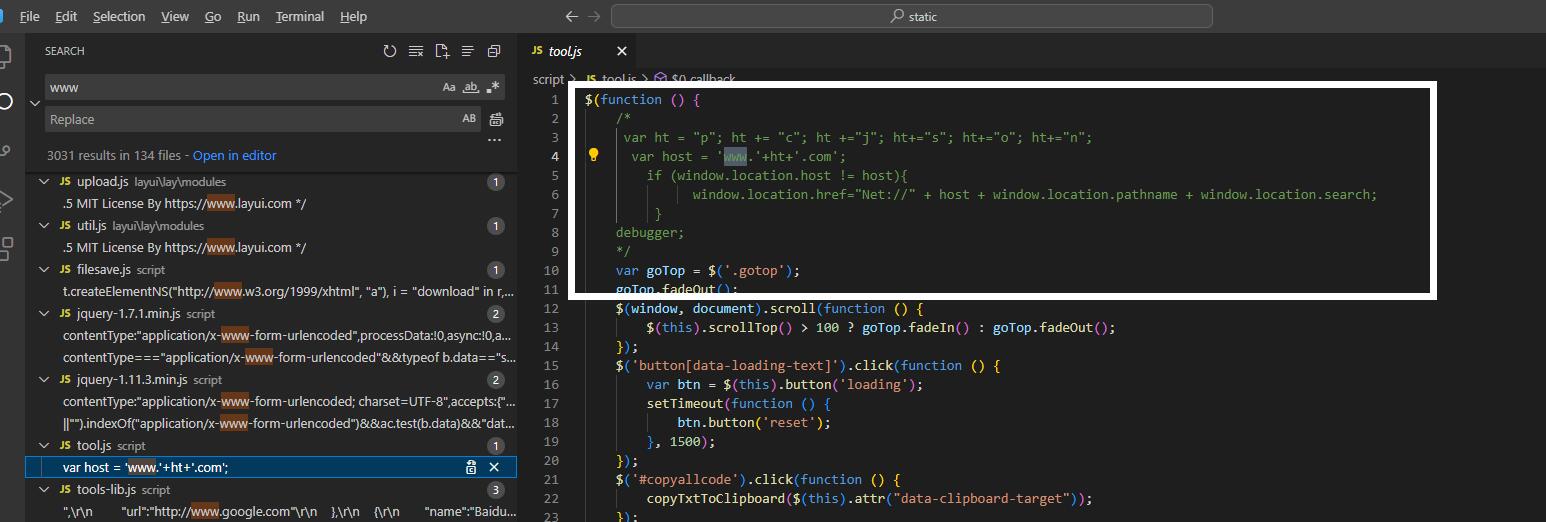

但是一看到 var ht = “p”; ht += “c”; ht +=”j”; ht+=”s”; ht+=”o”; ht+=”n”;这种代码就觉得不太对劲,因为是菜鸟,不懂什么意思,就一同删掉了。

其实百度一下这个源码,可以百度出来一大堆免费的。不过我觉得既然付费的东西至少有点保障

可惜这个站长一顿不知道、没见过、关我毛事搞的我无话可说。

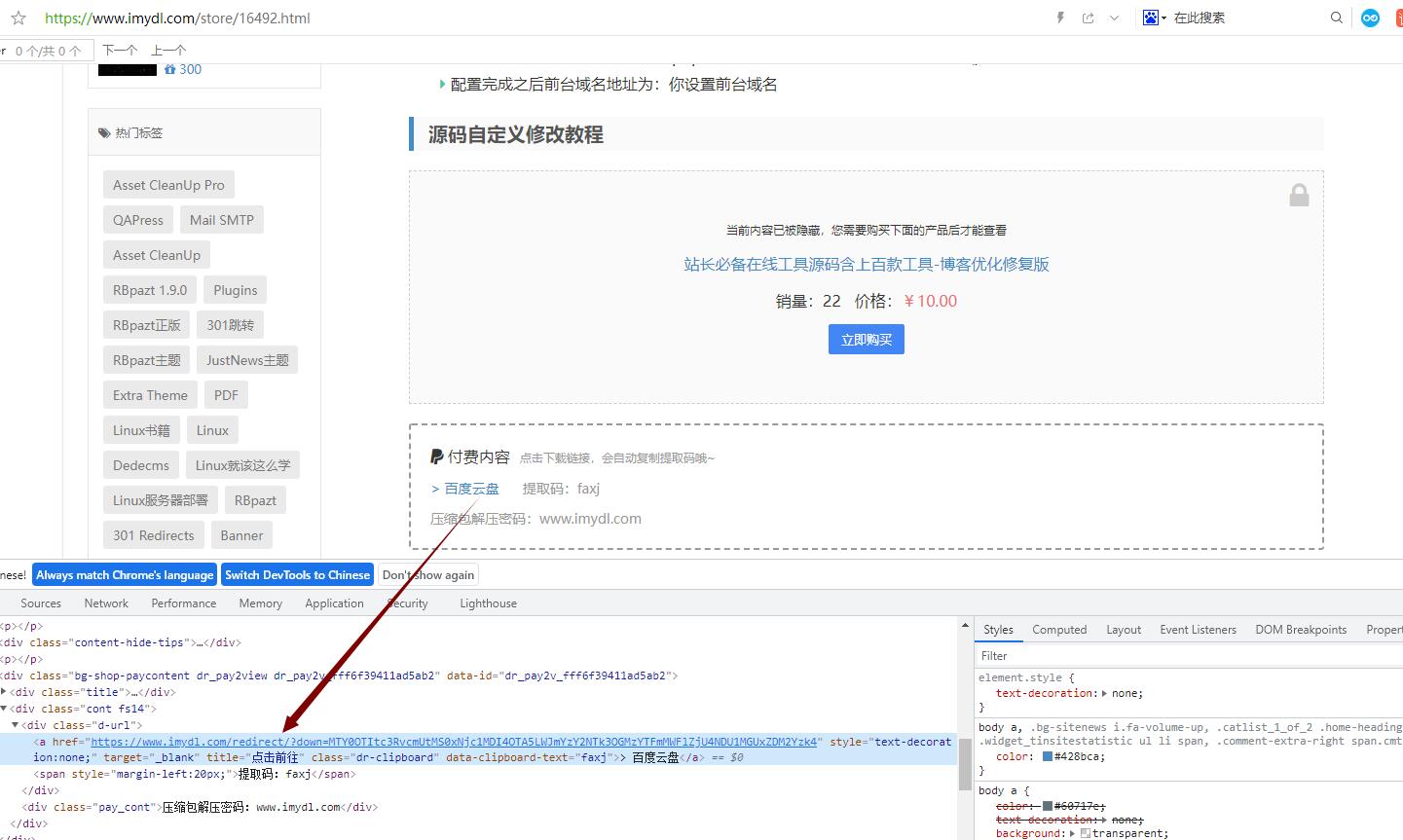

附上明月登楼工具包的原地址,有疑问的可以下载查一下是不是我的问题。

下载原地址(提取码:faxj 压缩包解压密码:www.imydl.com ):

https://www.imydl.com/redirect/?down=MTY0OTItc3RvcmUtMS0xNjc1MDI4OTA5LWJmYzY2NTk3OGMzYTFmMWFlZjU4NDU1MGUxZDM2Yzk4

我自己保存的地址

链接: https://pan.baidu.com/s/1oCYlfYmMD-b1fL99WW-_6A?pwd=c6p8 提取码: c6p8

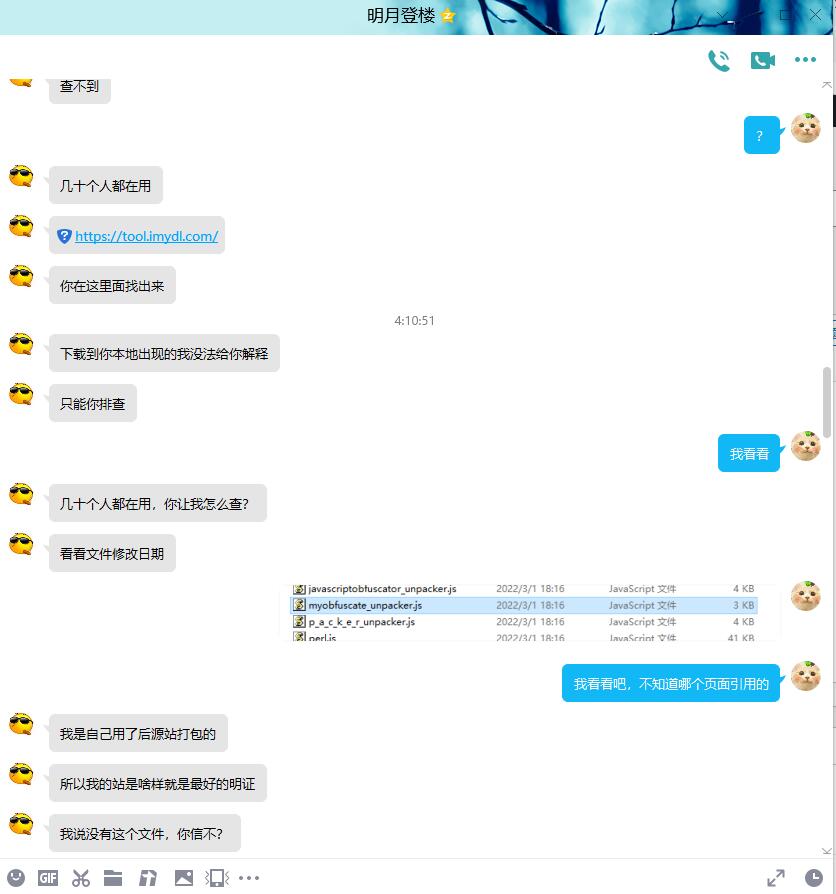

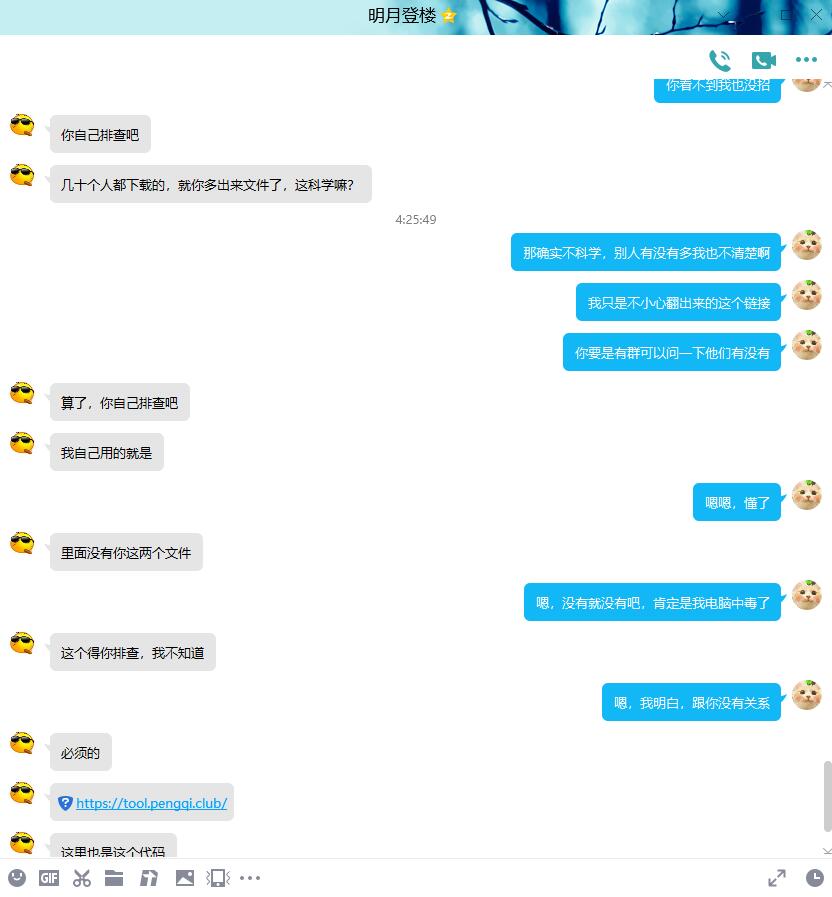

今天我去他网站又F12看了一下,发现这unpacker后缀的几个文件已经被删除了,但是工具页面调用地址他没有删,估计是忘了。

我不知道他口口声声说没见过的文件,为什么会有调用,并且已经404

并且他在聊天中提到的另一个的站长网址:https://tool.pengqi.club/

unpacker后缀的几个文件依然存在,XXapi还在他的代码里,那个站长估计还不知道

希望懂代码的大佬可以看看文件包还有什么不良链接,给小白提醒一下

希望买了明月登楼这个人源码包的人,自己查一下吧。