babyre

使用工具

DIE

IDApro

分析过程

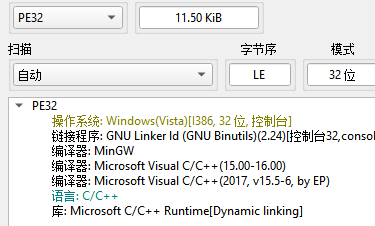

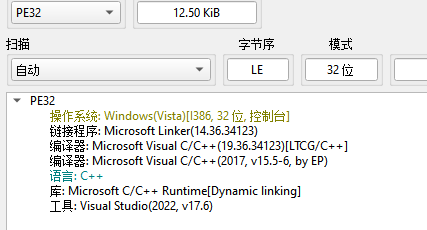

DIE查壳发现是PE32文件,IDApro32分析。

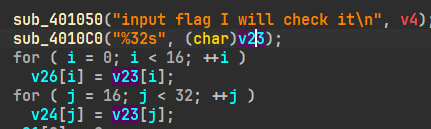

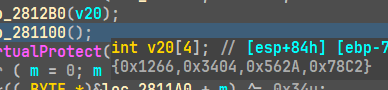

v26保存前十六个字符,v24保存后十六个字符。

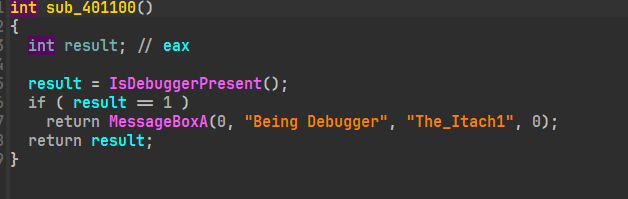

sub_401130函数v26的字符赋值给v21,是大端序复制。

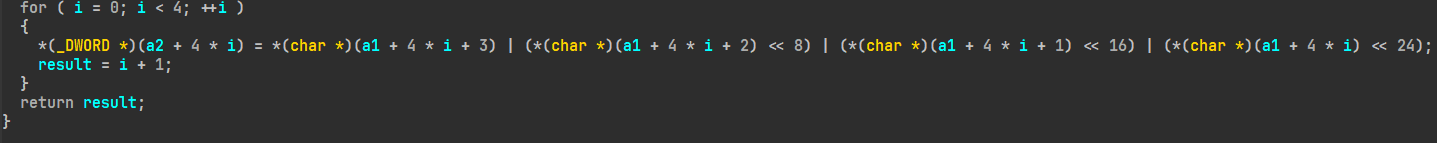

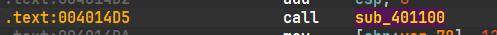

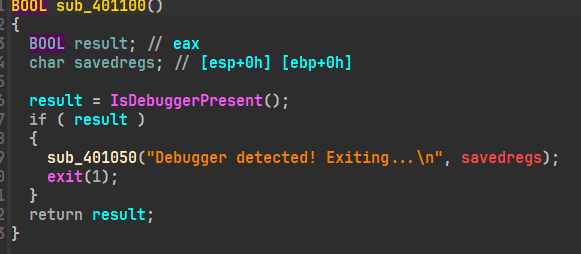

sub_401100调试检测

直接NOP掉。

在 sub_401100处下断点运行后观察v20的值

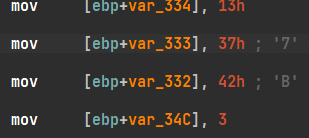

可以发现真正的密钥是这些。这4个就是TEA的密钥。

在 (loc_4011A0)(v21, v20); 处下断点,F7跟进

遇到这样的提示就选择 YES

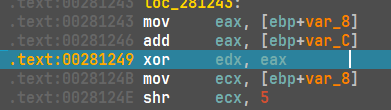

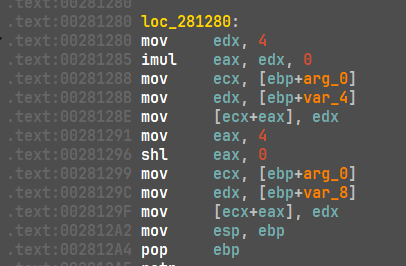

分析汇编

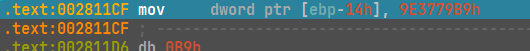

就是一个标准的TEA加密。

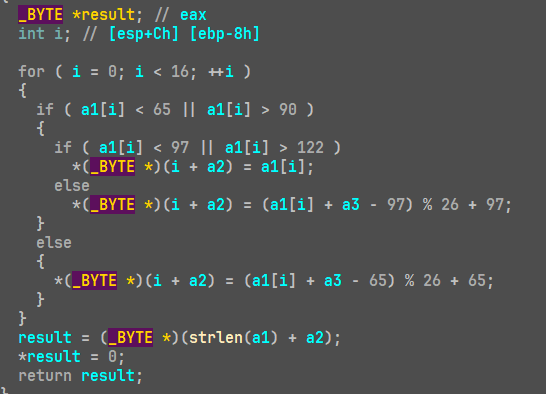

sub_2812F0后十六个字符就是凯撒加密,偏移为3.

对v6进行解密

void decrypt(uint32_t *v, uint32_t *k)

{

uint32_t v0 = v[0], v1 = v[1], sum = 0xC6EF3720, i; /* set up */

uint32_t delta = 0x9e3779b9; /* a key schedule constant */

uint32_t k0 = k[0], k1 = k[1], k2 = k[2], k3 = k[3]; /* cache key */

for (i = 0; i > 5) + k3);

v0 -= ((v1 > 5) + k1);

sum -= delta;

} /* end cycle */

v[0] = v0;

v[1] = v1;

}

int main()

{

uint32_t plaintext[]={0x369A1583, 0x009A9E6D, 0xBE761C60, 0x3ED644A0, 0x64716A51, 0x6C49686C, 0x546C4F64, 0x6C21217D};

uint32_t key[] = { 0x1266,0x3404,0x562A,0x78C2 };

for (size_t i = 0; i

在对后十六字节进行凯撒解密

Shift = 3: angNiFeiQiLai!!}

flag就是

flag{ZhuangBiWoRangNiFeiQiLai!!}

easyre

分析工具

IDApro

DIE

分析过程

DIE查壳发现是PE32文件。

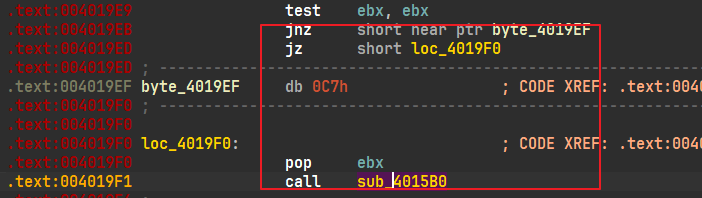

在Main函数发现两个无用的跳转,直接NOP掉,在函数PUSH处按P识别为函数。

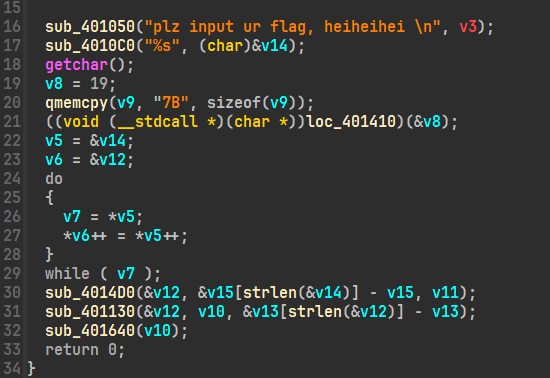

分析伪代码

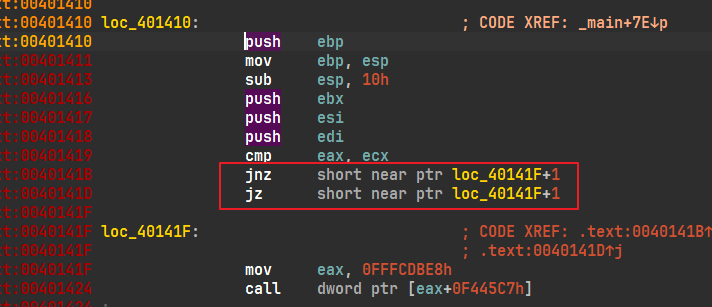

loc_401410处有花指令

按U在把第一个字节NOP掉

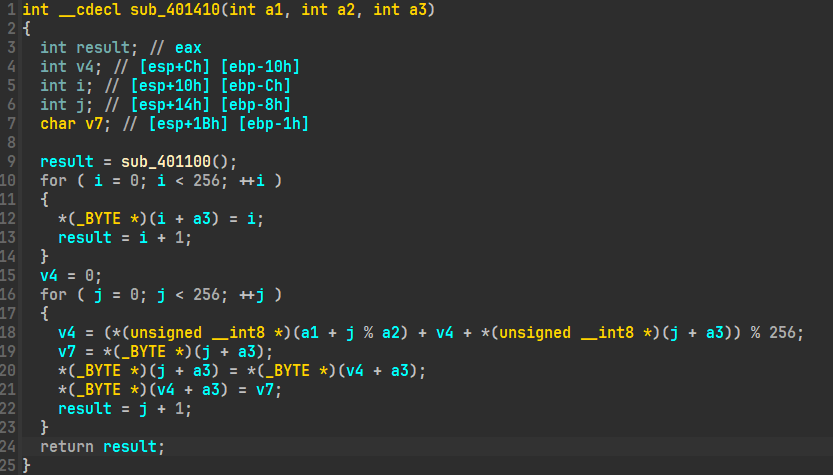

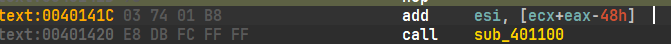

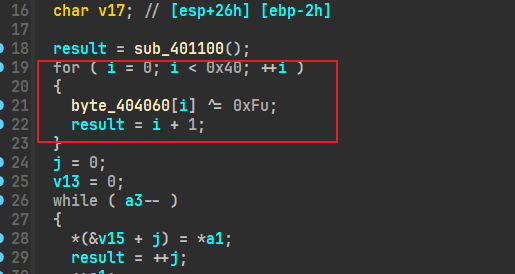

发现是RC4密钥流的生成,同时也发现sub_401100函数是调试检测。

直接在汇编中把这个调用调试检测的函数给NOP掉。

sub_4014D0函数

RC4加密实现,标准的。sub_401100同样是调试检测,直接NOP。

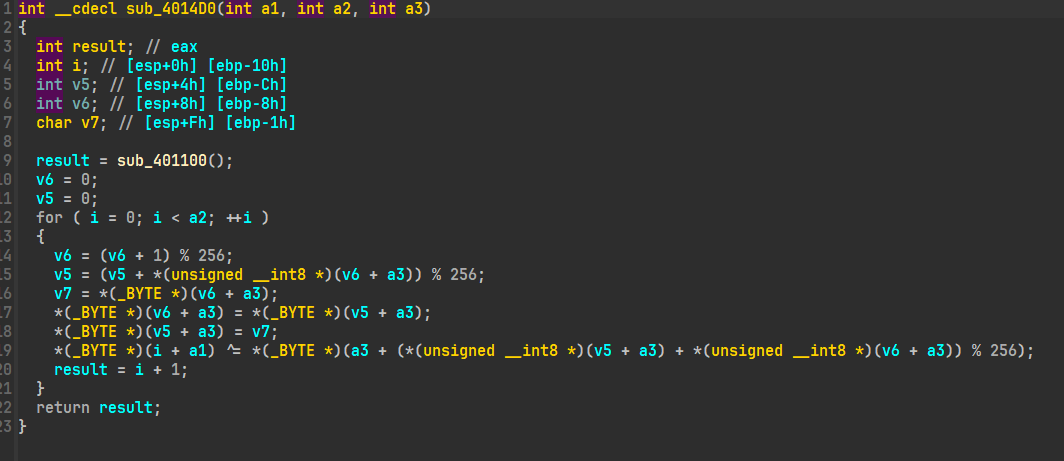

sub_401130函数

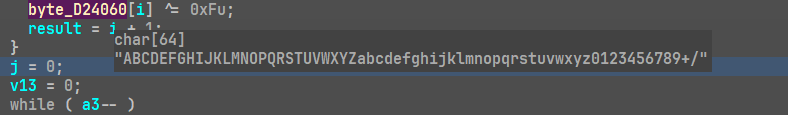

通过观察byte_404060异或后的值发现就是标准BASE64的码表。

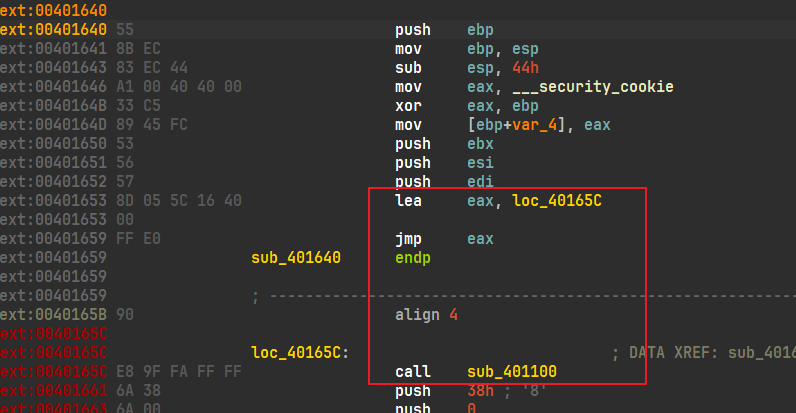

sub_401640函数

直接NOP,修改一下函数结束地址。

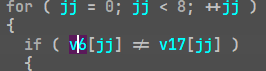

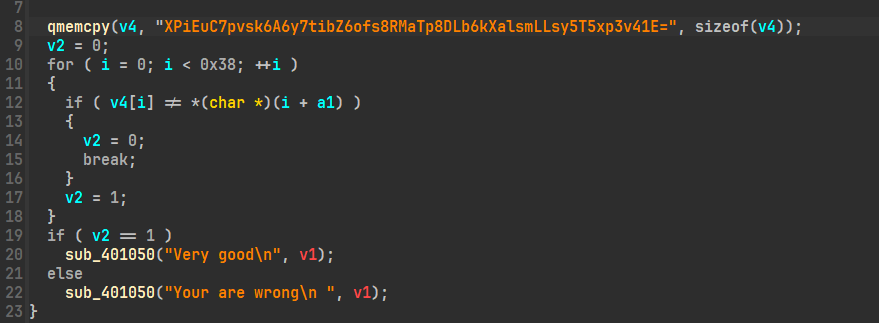

发现是验证函数。

做完以上操作后要应用修改,在Edit->patch program处。

解密

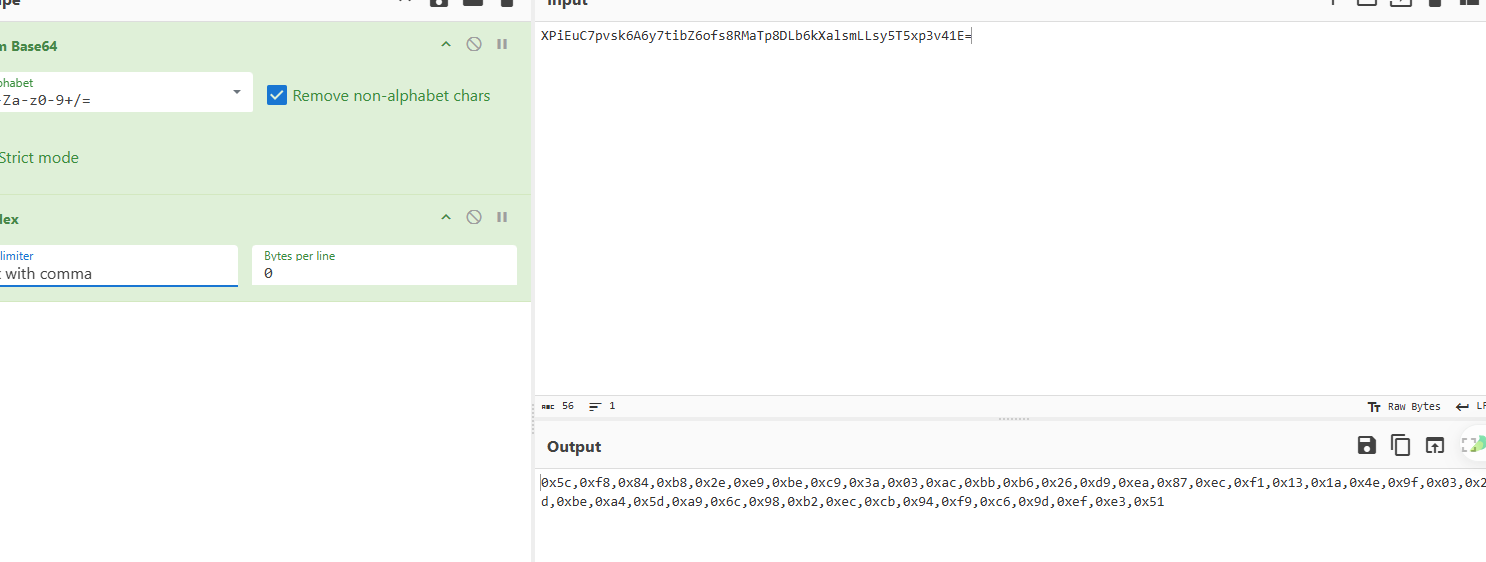

结合以上分析,程序加密逻辑为RC4加密-->Base64加密。RC4加密密钥疑似为

但实际测试下来发现不是,这里不在追踪密钥,直接动调获取到生成S盒的数据。

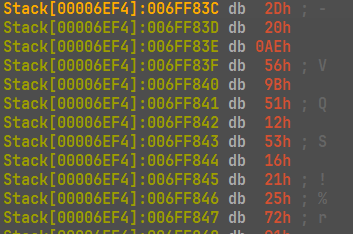

这些就是S盒子,一共256个。

标准Base64码表。

#include

#include

#include

#include

using namespace std;

unsigned char aaaaa[266] = {

0x2D, 0x20, 0xAE, 0x56, 0x9B, 0x51, 0x12, 0x53, 0x16, 0x21, 0x25, 0x72, 0x91, 0xD5, 0x0A, 0x4F,

0xF7, 0x87, 0xA2, 0x8A, 0x93, 0x95, 0xC8, 0x61, 0x1D, 0x30, 0xDB, 0x66, 0x84, 0x23, 0x49, 0x9F,

0x62, 0x35, 0x08, 0x46, 0x0E, 0x6F, 0xD7, 0x26, 0x22, 0x82, 0xF0, 0xF1, 0xC1, 0xE7, 0x65, 0x18,

0x6B, 0x01, 0x0F, 0x8D, 0xBF, 0x43, 0x79, 0x2C, 0xB8, 0x68, 0xD9, 0x28, 0xB3, 0xD4, 0x94, 0x34,

0xE3, 0x1B, 0x5C, 0x4D, 0xAC, 0x3D, 0xAA, 0xB2, 0x55, 0xB7, 0xF8, 0x81, 0x92, 0x41, 0x89, 0x47,

0xA1, 0x27, 0x0B, 0x5A, 0x58, 0x09, 0xCC, 0xE6, 0x5B, 0x8B, 0xCD, 0xD8, 0x76, 0x50, 0xB1, 0x1A,

0x02, 0x80, 0xEA, 0x5E, 0xE5, 0xBC, 0x6A, 0x03, 0xE4, 0xE2, 0x19, 0xC6, 0xAF, 0x7E, 0xA5, 0xA4,

0x36, 0x73, 0xC7, 0x14, 0xEF, 0x77, 0x32, 0xA0, 0x1E, 0xD3, 0xF2, 0xEE, 0x24, 0x75, 0x3B, 0xB6,

0xAB, 0x4B, 0x3A, 0x85, 0xFC, 0xBD, 0xFB, 0xB5, 0xD0, 0x15, 0x45, 0x2E, 0x97, 0xCF, 0x4E, 0xCA,

0xC3, 0x86, 0xC5, 0x07, 0x54, 0x60, 0xBE, 0xD6, 0x39, 0x40, 0x05, 0x4C, 0x2A, 0x69, 0xC2, 0xF4,

0x70, 0x57, 0x99, 0x29, 0xD2, 0x88, 0x7B, 0x11, 0x7D, 0x3C, 0xCE, 0xDD, 0x42, 0x71, 0x1F, 0x8F,

0x06, 0x3F, 0xA7, 0x48, 0xDE, 0xE1, 0xE9, 0x0C, 0xFD, 0xEC, 0x9E, 0x00, 0xFA, 0x98, 0xAD, 0x2F,

0xA9, 0xDA, 0xED, 0xC9, 0x0D, 0xB4, 0xDC, 0x3E, 0x10, 0xFE, 0xDF, 0x78, 0x7C, 0x63, 0x90, 0x5D,

0xE8, 0xB9, 0x9C, 0x2B, 0x67, 0xFF, 0xA6, 0x74, 0xBA, 0x1C, 0xC0, 0x38, 0x83, 0x44, 0x37, 0xBB,

0x9A, 0xF5, 0x59, 0x8E, 0x9D, 0x33, 0x96, 0x7A, 0xEB, 0xF9, 0x31, 0xF3, 0xCB, 0xA3, 0x6D, 0xB0,

0x6E, 0x52, 0x13, 0x4A, 0xA8, 0x64, 0xE0, 0x04, 0x8C, 0xC4, 0x7F, 0x6C, 0x5F, 0xD1, 0x17, 0xF6,

0x3C, 0xA6, 0x3B, 0x27, 0xFE, 0xFF, 0xFF, 0xFF, 0xE8, 0xF7

};

void swap(unsigned char* a, unsigned char* b) {

unsigned char temp = *a;

*a = *b;

*b = temp;

}

void rc4_key_setup(unsigned char* key, int key_length, unsigned char S[256]) {

unsigned char T[256];

int i, j;

for (i = 0; i

总结

Reverse一共是三道题,还有一道是Game,算法分析后没能够逆出来。这两道题难度适中,基础扎实点都可以做出来,考察点也很棒,涉及到花指令和调试检测。