/*

业余有一点web相关的经验,分享个人解题思路。

静态flag找到了1~7、9、11,动态A、B、C,静态8、10、12未找到。

ps:

静态flag,8、10、12没找到能是没想到或者超出我知识范围了,二进制中可能还藏有一个flag;

个人猜测视频背景图也可能藏有flag。

动态flag,C很容易就找到;

A不难但是相对难找一点,注意力全放在视频上去了以为线索是分开的藏在视频的其他地方,

后面回到页面在响应头就找到;

B根据页面注释提示查询域名解析找到线索。

*/

flag1

[ol]

flag1{52pojiehappynewyear}

[/ol]

flag2

[ol]

flag2{878a48f2}

[/ol]

flag3

[ol]

视频25秒左右,右下角up主昵称会变成一个加密字符iodj3{06i95dig}。

通过字符判断为凯撒密码;

凯撒密码简单来说通过排列明文和密文字母表,密文字母表示通过将明文字母表向左或向右移动一个固定数目的位置。

例如,当偏移量是左移3的时候(解密时的密钥就是3):

明文字母表:ABCDEFGHIJKLMNOPQRSTUVWXYZ

密文字母表:DEFGHIJKLMNOPQRSTUVWXYZABC

简单计算获取flag3。

flag3{06f95afd}

[/ol]

flag4

[ol]

在浏览器环境中可借助 btoa/atob 编码解码,在 Node 环境中借助于 Buffer API 编码解码

flag4{9cb91117}

[/ol]

flag5

[ol]

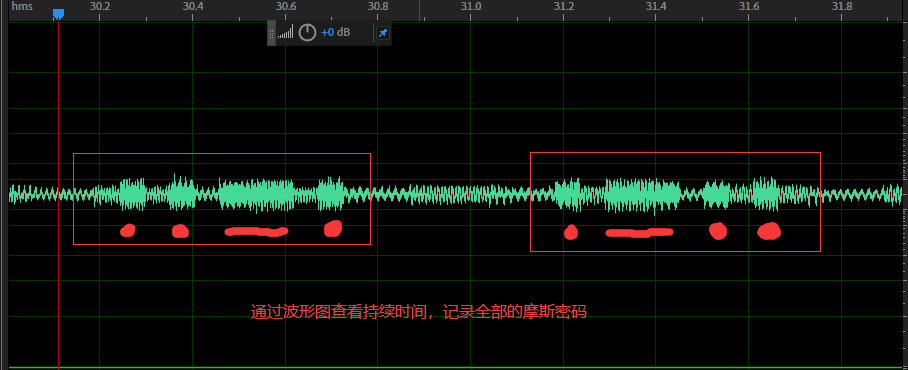

视频30左右开始有电报音,判断为摩斯密码。

//ps:摩斯密码我只是听说过,听了n遍脑子中一直是滴滴滴滴(耳朵不好听不过来);想来想去,终于找到了办法。

将视频下载下来,提取音频,放入Adobe Audition中查看音频波形(后面flag6、9也会用到);

通过波形图查看声音持续时间(下图所示),记录密码..-./.-../.-/--./....././.-/../-。

通过记录下的密码,去查密码表或者找一个在线转换工具即可解码获得flag5。

flag5{eait}

[/ol]

flag6

[ol]

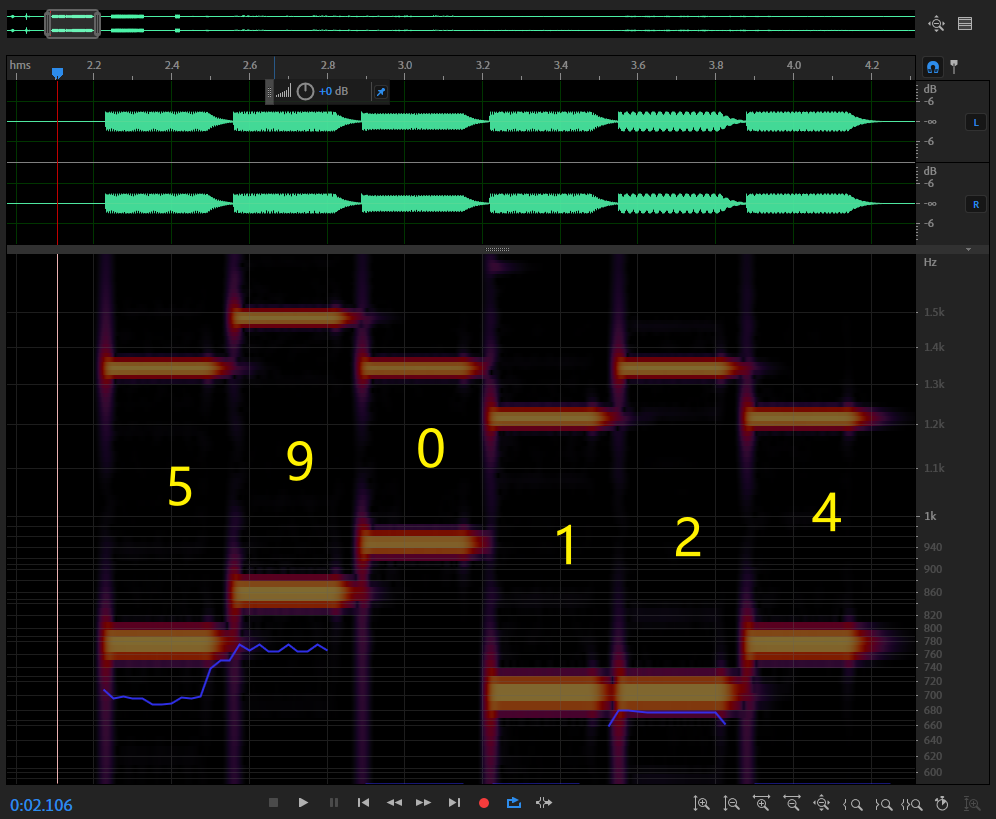

flag6在视频开始有提示,拨号音,听力好的或许可以直接听出来。

//ps:我听了一会发现听不出来感觉都差不多,拿手机拨号按声音对也感觉都是一个音)

于是我又查看拨号音的音频,通过搜索发现每个键的声音频率不一样,如下表;

根据声音不同高低频找到对应数字,获得flag6。

flag6{590124}

拨号音频率对照表:

[/ol]

[table]

[tr]

低\高/Hz[/td]

1209[/td]

1336[/td]

1447[/td]

1633[/td]

[/tr]

[tr]

[td]697